开源安全伦理新议题 阿里云发现重大漏洞后的国际协作与责任边界

一则关于阿里云安全团队发现并报告重大开源软件漏洞的消息引发了业界广泛关注。据报道,阿里云的研究人员在Apache Log4j2这一广泛使用的Java日志组件中,发现了一个被描述为“史上最大”之一的远程代码执行漏洞(后编号为CVE-2021-44228,俗称Log4Shell)。该漏洞的严重性在于其利用门槛极低,影响范围极广,几乎波及全球所有使用该组件的互联网服务与企业系统。

事件的核心争议点在于,阿里云作为漏洞的发现方,按照国际通行的开源软件安全漏洞披露流程,率先向该软件所属的Apache软件基金会(ASF,一个位于美国的非营利开源组织)进行了报告。这一符合国际规范的操作,却在特定舆论语境下被简化为“先报给美国”。事实上,Apache软件基金会是Log4j2项目的托管方与维护者,向其报告是直接、有效启动全球修复流程的正规途径。在基金会确认并发布补丁后,包括中国国家计算机网络应急技术处理协调中心(CNCERT)在内的全球各大计算机应急响应组织(CERT)才同步获得了漏洞详情,并开始协调各自辖区内的预警与修复工作。

这一事件折射出在全球化开源生态下,网络安全漏洞协同处置所面临的复杂伦理与责任框架:

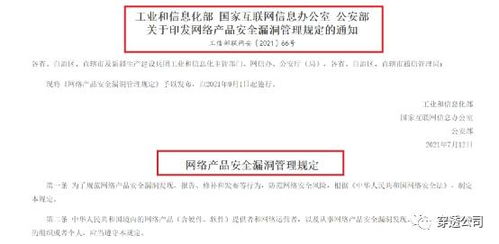

- 国际规则与本土责任的平衡:全球开源软件安全社区长期遵循一套以“负责任披露”为核心的原则。发现者通常首先私下报告给软件维护者,给予其合理时间开发补丁,之后再公开细节,以避免漏洞在修复前被恶意利用。阿里云遵循此流程,是参与和维护全球开源安全协作网络的表现。作为中国重要的云服务提供商,其是否应、以及如何建立更快速的本国监管通报机制,成为国内业界与监管层讨论的新焦点。此事件直接推动了中国工信部在随后发布的《网络安全漏洞管理规定》中,明确要求漏洞发现者在向境外组织报告前,应在2日内向中国官方机构备案。

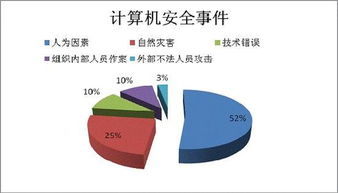

- 开源供应链安全的全球性挑战:Log4j2漏洞事件犹如一次全球开源供应链的“压力测试”,暴露了现代软件高度依赖开源组件所带来的系统性风险。一个由全球志愿者维护的基础组件,其安全漏洞可能撼动整个数字世界。这要求所有参与者,无论是企业、基金会还是国家机构,都必须超越地域视角,共同强化从代码开发、依赖管理到漏洞响应全链条的安全治理。

- 技术协作与地缘政治的张力:在理想状态下,网络安全应是人类共同面对的课题,技术协作应优先于政治考量。但现实中,关键数字基础设施的安全问题难以完全脱离地缘政治背景。如何在遵守国际技术协作规范、贡献全球安全生态的妥善履行对本国关键信息基础设施的安全保障义务,是像阿里云这样的大型科技公司需要持续探索和定义的新角色。

结论:阿里云发现Log4j2漏洞并报告给Apache基金会的案例,不应被简单解读为一个孤立事件或立场选择。它更像是一面棱镜,清晰揭示了我们所处的数字时代的基本矛盾:软件开源协作的无国界性与安全治理主权诉求之间的协调。未来的出路并非割裂全球协作网络,而是在积极参与和贡献国际规则的通过国内立法、行业标准和企业内部流程的完善,构建起更高效、透明且兼顾多方责任的漏洞协同处置体系,最终提升全球数字基础设施的整体韧性。

如若转载,请注明出处:http://www.518fyw.com/product/43.html

更新时间:2026-04-28 14:50:25