解读网络安全等级保护2.0 马力谈主要标准及其在网络与信息安全软件开发中的应用

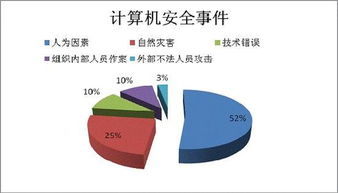

公安部信息安全等级保护评估中心的马力同志对网络安全等级保护2.0(简称“等保2.0”)标准的解读,为当前网络与信息安全软件开发提供了明确的方向和坚实的依据。等保2.0不仅是我国网络安全领域的一项基本制度,更是指导各行业、各单位构建主动防御、综合防控安全体系的核心框架。本文将结合马力的主要观点,对等保2.0的核心标准及其对网络与信息安全软件开发的关键影响进行梳理和分析。

一、等保2.0的核心标准体系概述

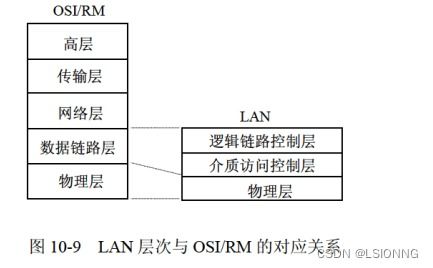

等保2.0标准体系以《中华人民共和国网络安全法》为法律基础,形成了“一个中心、三重防护”的纵深防御理念。其核心标准主要包括《信息安全技术 网络安全等级保护基本要求》(GB/T 22239-2019)、《信息安全技术 网络安全等级保护定级指南》(GB/T 22240-2020)、《信息安全技术 网络安全等级保护测评要求》等。这些标准共同构成了覆盖定级、备案、建设整改、等级测评和监督检查的全流程管理体系。马力强调,等保2.0相较于1.0版本,最大的变化在于其保护范围的扩展(覆盖云计算、物联网、移动互联、工业控制系统等新技术领域)、保护重点的深化(从系统安全转向网络空间安全)以及保护要求的动态适应性。

二、主要标准要点及其对软件开发的指导意义

- 安全通用要求:这是等保2.0的基石,涵盖安全物理环境、安全通信网络、安全区域边界、安全计算环境和安全管理中心等多个层面。对于网络与信息安全软件开发而言,这意味着软件从设计之初就必须融入这些要求。例如,在安全计算环境方面,软件需具备身份鉴别、访问控制、安全审计、入侵防范、恶意代码防护等功能模块;在安全管理中心方面,软件可能需要提供集中管控、态势感知和自动化响应的能力。马力指出,开发团队需将等级保护要求转化为具体的安全功能设计,确保软件能够帮助用户满足相应等级(如第二级至第四级)的合规性。

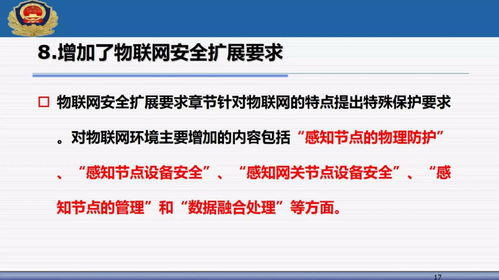

- 安全扩展要求:针对云计算、移动互联等特定场景,等保2.0增加了扩展要求。这对于开发面向云平台或移动环境的安全软件尤为重要。例如,开发云安全软件时,需关注虚拟化安全、资源隔离、镜像安全等;开发移动安全软件时,则需强化终端管控、数据加密和传输安全。马力在解读中提醒,软件开发必须紧跟技术发展趋势,灵活适配这些扩展要求,以实现场景化的深度防护。

- 定级与测评要求:等保2.0明确了系统的定级流程和测评标准。安全软件开发应有助于用户完成定级备案和测评准备。例如,软件可集成资产发现、脆弱性评估、合规自查等工具,帮助用户快速识别系统重要程度和安全风险,从而准确确定保护等级;软件应能生成符合测评要求的日志、报告和证据,简化测评过程。马力强调,软件不仅是防护工具,也应成为等级保护管理的有效载体。

三、网络与信息安全软件开发的实践路径

基于等保2.0标准,网络与信息安全软件开发应遵循以下路径:

- 需求分析阶段:深入理解目标用户(如政府、金融、医疗等行业)的等保合规需求,明确软件需满足的等级(如三级或四级)及对应的安全控制点。

- 架构设计阶段:采用“安全左移”原则,将等保要求嵌入软件架构。例如,设计微服务架构时,需在每个服务模块中集成身份认证和审计功能;设计数据安全模块时,需遵循等保对数据完整性和保密性的要求。

- 开发实现阶段:编写安全编码规范,避免常见漏洞(如注入、跨站脚本),并集成等保相关的安全组件(如加密算法库、审计日志组件)。马力特别提到,开发团队应参考等保标准中的具体技术指标,确保软件功能可量化、可测试。

- 测试与部署阶段:进行专项安全测试,包括渗透测试和合规性测试,验证软件是否达到等保要求。部署后,软件应能持续监控安全状态,支持动态调整策略以应对新型威胁。

四、挑战与展望

马力在解读中也指出了当前面临的挑战:等保2.0标准较为复杂,部分中小型开发团队可能难以全面把握;新技术迭代迅速,软件需不断更新以适应标准演进。对此,他建议加强行业培训,推动标准与实践的深度融合。随着等保2.0的深入实施,网络与信息安全软件将更加智能化、平台化,不仅满足合规需求,更将主动赋能用户的安全运营能力。

马力对等保2.0标准的解读,为网络与信息安全软件开发点亮了指路明灯。开发者应以等保要求为基线,构建内生安全、持续进化的软件产品,共同筑牢国家网络空间的安全防线。这不仅是一项技术任务,更是护航数字时代发展的社会责任。

如若转载,请注明出处:http://www.518fyw.com/product/49.html

更新时间:2026-06-02 22:18:33